ゼロトラストアクセス: リスクベースのアクセス制御

内部アプリケーションへのリスクベースのアクセス制御

内部アプリケーションへの VPN なしのアクセスには、リスクベースのアクセス制御の実装を検討してください。アプリケーションのセキュリティを向上させ、ユーザーとの利便性のバランスを取るために、認証の追加要素としてコンテキストを使用します。例えば、ネットワーク送信元、マルウェア対策ソフトが動作し更新されているか、承認された OS を使用しているか、ワークステーションの特定の設定を確認するなどの情報を使用して、異常を示す兆候を特定し、その時に多要素認証などの追加の検証を追加すべきかどうかを判断できます。

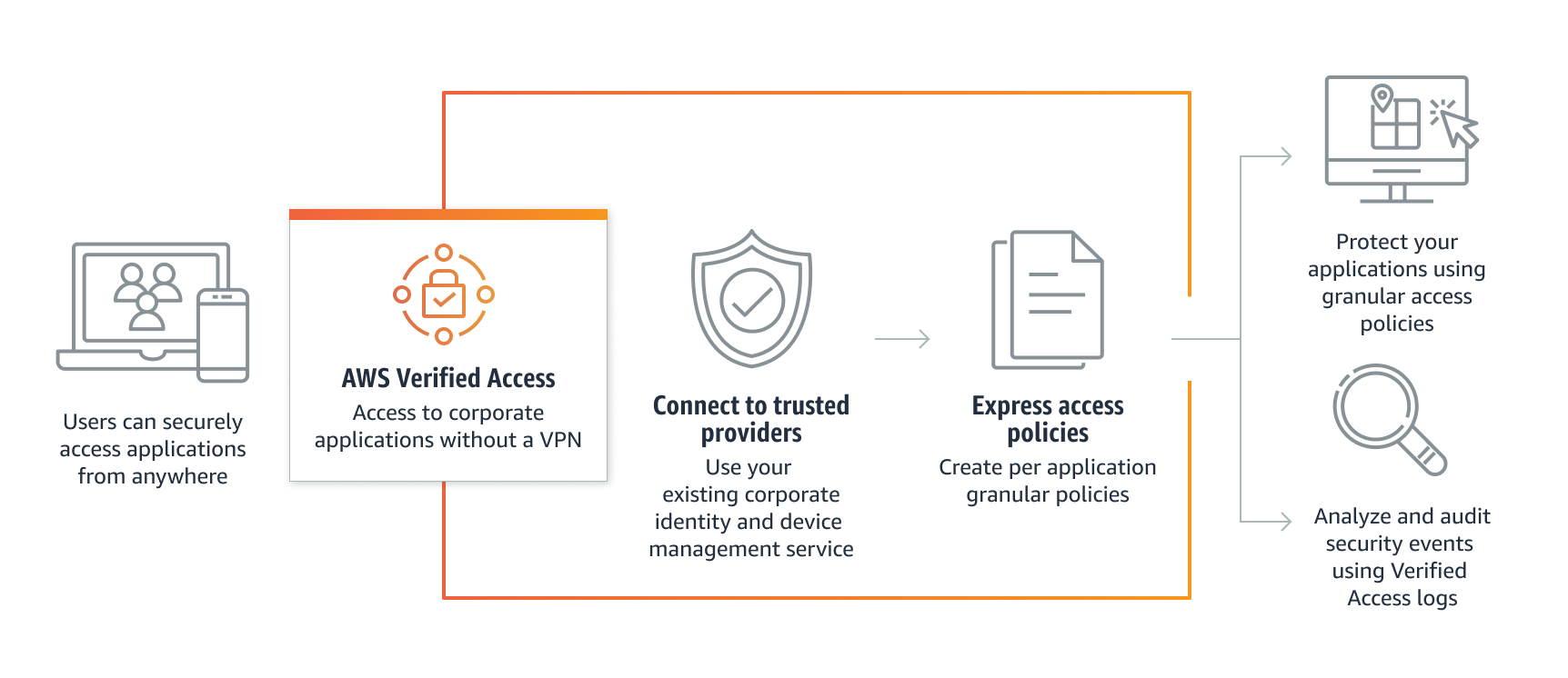

AWS Verified Access を使用すると、VPN なしで企業のアプリケーションやリソースに安全にアクセスできます。ユーザーの ID とデバイスのセキュリティ状態に基づいてきめ細かいアクセスポリシーを定義できるようにして、すべてのアクセスリクエストにポリシーを適用することにより、セキュリティポスチャを強化します。セキュリティ要件が同じようなアプリケーションとリソースのアクセスポリシーを、管理者が単一のインターフェイスから作成、グループ化、管理できるようにすることにより、セキュリティ運用を簡素化します。Verified Access はすべてのアクセス試行をログに記録するため、セキュリティや接続に関するインシデントに効率的に対応できます。

AWS Verified Access は以下のような機能を提供します

- アプリケーションを ID プロバイダ (Okta や Azure Entra ID など)で認証する

- CrowdStrike や JAMF などの第三者の信頼プロバイダからコンテキスト情報を収集する

- ID および信頼プロバイダからの情報を、ポリシーで要求されたリソースと組み合わせて、どのような条件でアクセスを許可するかを定義する