Home > Quick Wins - Gatear > Evitar el uso de Root y auditarlo

Evitar el uso de Root y auditarlo

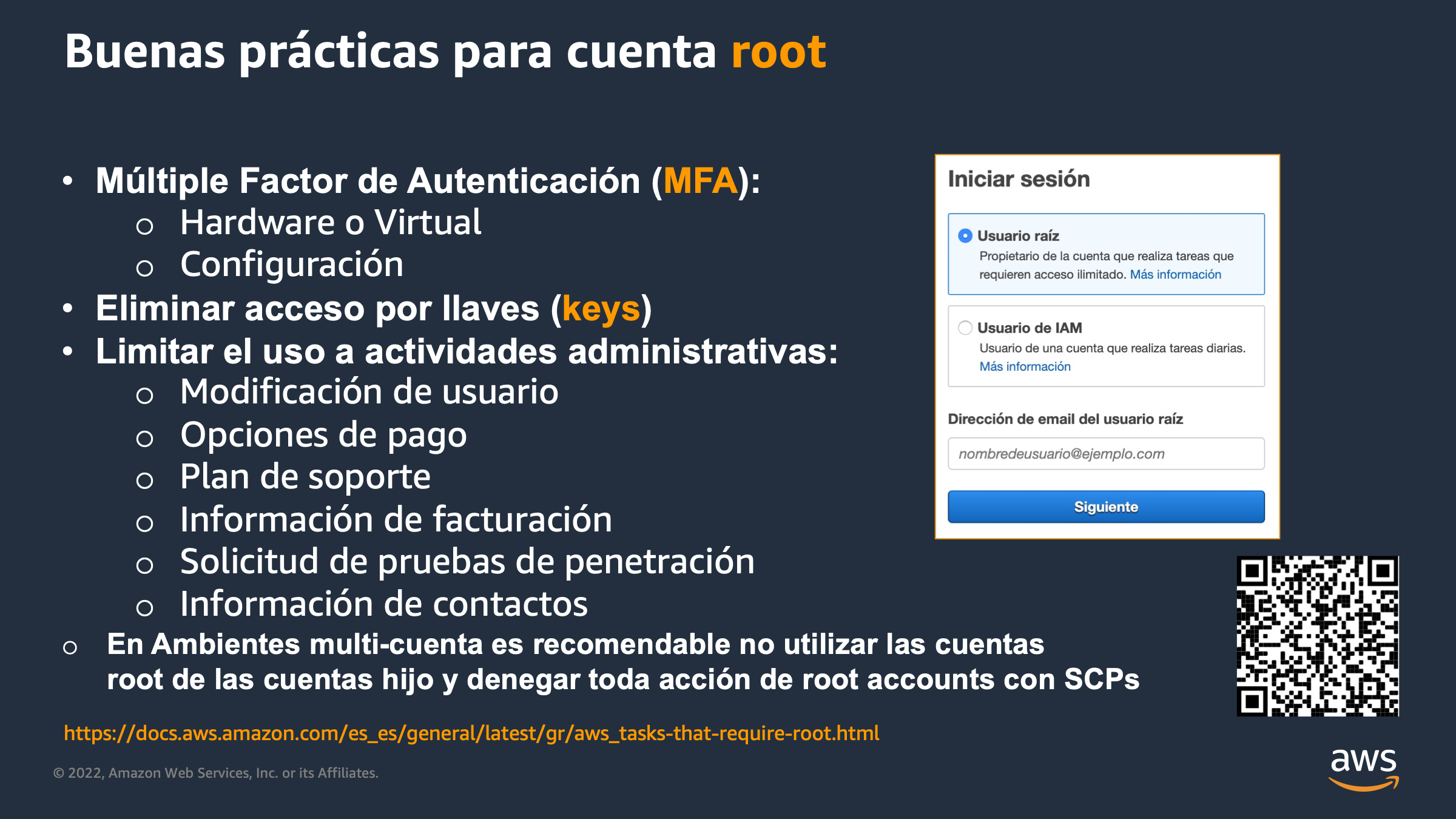

Se recomienda evitar el uso del usuario root, y de la root account en escenarios multi-cuenta, salvo para los casos donde sea estrictamente necesario.

Dado que la root account no puede ser limitada en permisos, se recomienda ensobrarla (virtual o físicamente), y auditar los usos de la misma.

La recomendación es crear y usar usuarios de IAM inicialmente y en etapas posteriores utilizar repositorios de usuarios tales como AWS Directory Services (Active Directory / SimpleAD), Okta, PingIdentity, Azure Active Directory, IBM Cloud Identity, etc.

Además de auditar el uso de la root account via AWS CloudTrail es recomendable generar alertas de uso con notificaciones de Amazon Simple Notification Service (SNS).

Más detalle en la documentación: