Evite usar a conta root e faça auditoria

Existem três meios de acessar uma conta da AWS: usando o Console, um SDK (Software Development Kit) ou o CLI (Command Line Interface). Para SDK e CLI é preciso utilizar chaves de acesso.

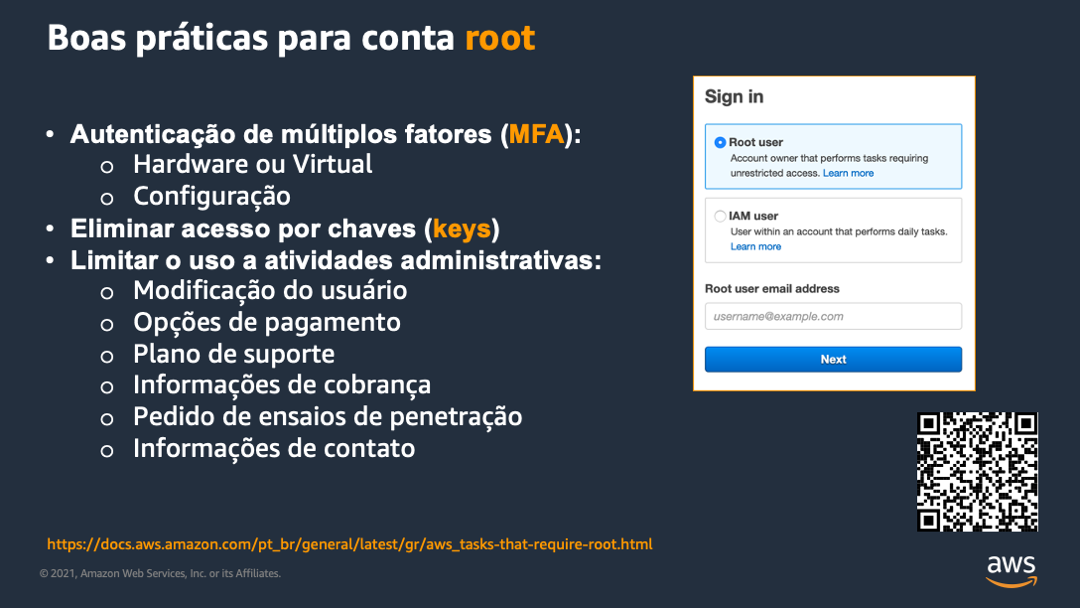

No acesso ao Console é possível logar como usuário root ou com um usuário do AWS IAM - Identity and Access Management.

Ao criar uma conta AWS o primeiro acesso é feito com o usuário root no Console. Este usuário é privilegiado portanto é recomendado evitar o uso do usuário root e da conta root exceto nos casos em que seja estritamente necessário.

A recomendação é criar e usar usuários IAM inicialmente (usando sempre o princípio do privilégio mínimo) e em estágios posteriores usar repositórios de usuários, como AWS Directory Services (Active Directory/SimpleAD), Okta, PingIdentity, Azure Active Directory, IBM Cloud Identity, etc.

Também é recomendado auditar o uso da conta root por meio do AWS CloudTrail e gerar alertas de uso com notificações do Amazon Simple Notification Service (SNS).

Outra boa prática é remover qualquer chave de acesso do usuário root exceto se extremamente necessário (existem casos de uso legítimos para este acesso) e colocar autenticação multifator no usuário root. Guardar a senha deste usuário de forma segura também é importante.

Mais detalhes nestas páginas de documentação:

Monitore e Notifique atividade do usuário root na sua conta AWS

Tarefas que exigem credenciais do usuário root

Bloquear as chaves de acesso Usuário raiz da conta da AWS

Compreender e obter suas credenciais da AWS